5 Podstawowe cele polityki bezpieczeństwa dla infrastruktury IT

Niektóre z podstawowych celów polityki bezpieczeństwa dla infrastruktury IT są następujące:

Konieczne jest sformułowanie polityki bezpieczeństwa dla infrastruktury IT i określenie jej celów.

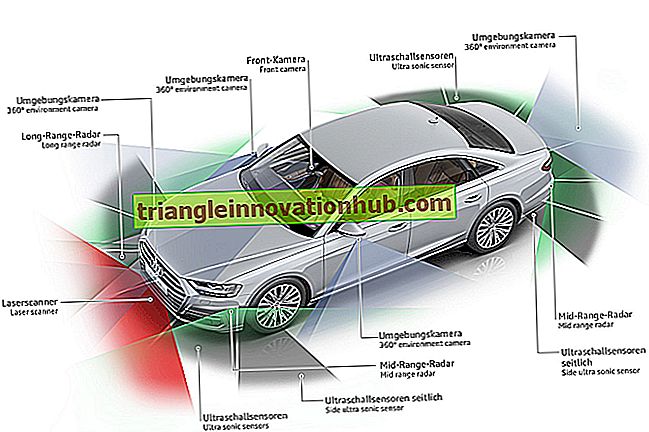

Zdjęcie dzięki uprzejmości: mclnkd.licdn.com/mpr/mpr/p/7/005/01e/150/0343cbc.jpg

Cele te pomagają w opracowaniu planu bezpieczeństwa i ułatwiają okresową ocenę systemu bezpieczeństwa. Ogólnie rzecz biorąc, istnieje pięć podstawowych celów polityki bezpieczeństwa.

(a) Zapobieganie:

Pierwszym celem każdej polityki bezpieczeństwa byłoby zapobieżenie wystąpieniu uszkodzenia docelowego zasobu lub systemu.

(b) Wykrywanie:

Wczesne wykrywanie jest ważnym celem każdej polityki bezpieczeństwa. W rzeczywistości wczesne wykrywanie pomaga w osiągnięciu innych celów polityki bezpieczeństwa.

(c) Łagodzenie:

Konieczne jest zapewnienie, że kwota strat spowodowanych każdym wypadkiem lub atakiem jest ograniczona.

(d) Odzyskiwanie:

Po napotkaniu przez system wypadku lub ataku, odzyskiwanie po awarii jest ważnym celem do osiągnięcia, tak aby normalne operacje mogły zostać przywrócone jak najwcześniej.

(e) Odpowiedzialność:

Konieczne jest ustalenie odpowiedzialności za uszkodzenie systemu. Każda polityka bezpieczeństwa musi mieć na celu ustalenie odpowiedzialności za wystąpienie szkody, a sposób wynagradzania i kar musi być zdefiniowany w celu promowania przestrzegania środków bezpieczeństwa.

Cele te są wzajemnie zależne i stanowią ciągłość. Osiągnięcie jednego celu, bezpośrednio lub pośrednio, pomaga w osiągnięciu innych celów. W rzeczywistości wszystkie te cele wspólnie pomagają w osiągnięciu głównego celu, jakim jest zapewnienie bezpieczeństwa systemów informatycznych. Współzależności między tymi celami przedstawiono na rysunku 13.1.

Narzędzia bezpieczeństwa i środki kontroli są różne dla każdego celu. Te środki kontroli mają różne struktury kosztów i poziomy skuteczności. Opracowanie planu bezpieczeństwa infrastruktury IT wymagałoby zatem szczegółowego badania wrażliwości (a) różnych elementów infrastruktury IT oraz (b) narzędzi i środków kontrolnych odpowiednich dla każdego komponentu. Przed podjęciem ostatecznej decyzji dotyczącej planu bezpieczeństwa infrastruktury IT należy również przeprowadzić analizę kosztów i korzyści.